La cybersécurité dans la logistique : Protéger les chaînes d'approvisionnement

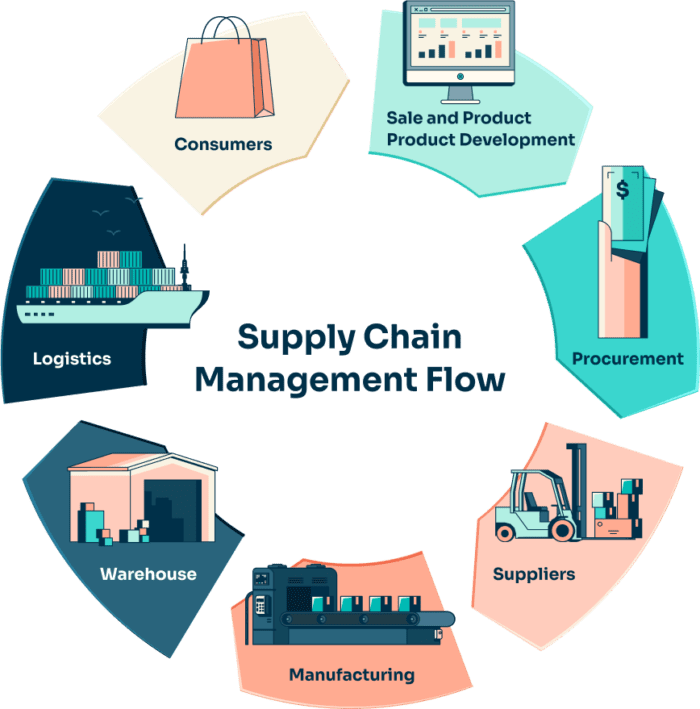

Alors que les opérations logistiques deviennent de plus en plus numériques, les risques associés à l'utilisation de la technologie sont de plus en plus importants. violations de la cybersécurité se développent de manière exponentielle. Les chaînes d'approvisionnement modernes ne sont plus des systèmes simples et linéaires, mais des réseaux dynamiques et interconnectés alimentés par le cloud computing, les capteurs IoT, l'analyse en temps réel et les échanges de données à l'échelle mondiale. Si ces innovations apportent une visibilité et une efficacité sans précédent, elles exposent également la chaîne d'approvisionnement aux risques suivants les cybermenaces nouvelles et en évolution.

Dans un contexte où une seule attaque peut perturber les livraisons, exposer des données sensibles et compromettre la continuité des activités, protéger le numérique chaîne d'approvisionnement n'est plus facultatif, il est essentiel.

1. La menace croissante des cyberattaques dans l'Union européenne Logistique

Les entreprises de logistique et les partenaires de la chaîne d'approvisionnement traitent une grande quantité d'informations sensibles, notamment :

- Données du client et détails de la livraison

- Registres d'inventaire et d'entrepôt

- Transactions financières

- Contrats avec les fournisseurs et calendriers de production

- Suivi GPS en temps réel et état des envois

Ces données sont une mine d'or pour les cybercriminels. Les attaques contre les entreprises de transport, les ports et les plateformes de fret se sont multipliées ces dernières années, les ransomwares, le phishing et les violations de données figurant parmi les menaces les plus courantes.

Selon le rapport 2023 d'IBM sur le coût d'une atteinte à la protection des données (2023 Cost of a Data Breach Report), le secteur des transports et de la logistique a connu une augmentation de 15% des cyberattaques d'une année sur l'autreavec un coût moyen par infraction dépassant les $4 millions d'euros. Et il n'y a pas que les grandes entreprises...les fournisseurs de services logistiques de petite et moyenne taille sont de plus en plus cibléssouvent en raison de défenses de sécurité plus faibles.

2. Pourquoi la logistique est particulièrement vulnérable

Plusieurs facteurs font du secteur de la logistique une cible de choix pour la cybercriminalité :

A. Un écosystème fortement interconnecté

Les opérations logistiques reposent sur la collaboration entre de multiples acteurs - expéditeurs, transitaires, agences douanières, transporteurs et partenaires d'entreposage. Cela crée une une vaste surface d'attaque numériqueChaque partie connectée représente un point d'entrée potentiel pour les pirates informatiques.

B. Systèmes hérités et mises à jour irrégulières

De nombreuses entreprises de logistique fonctionnent encore à l'aide de des systèmes informatiques obsolètesce qui les rend plus vulnérables aux exploits. Les correctifs logiciels sont souvent retardés en raison de la complexité du système ou de la crainte de perturber les opérations.

C. Manque de sensibilisation à la cybersécurité

La sécurité physique est depuis longtemps une priorité dans le domaine de la logistique, la cybersécurité est souvent sous-financée ou négligée. La formation des employés n'est pas homogène et de nombreuses entreprises ne disposent pas d'équipes dédiées à la cybersécurité ou de plans d'intervention clairs en cas d'incident.

D. Opérations critiques en termes de temps

Les pirates informatiques savent que la logistique est un domaine où le temps est compté. Une attaque par ransomware qui interrompt les opérations de l'entrepôt ou saisit les données de suivi des expéditions crée des problèmes de sécurité. une énorme pression pour payer rapidementLes entreprises de logistique sont donc plus susceptibles de répondre aux demandes des attaquants.

3. Types de cybermenaces dans l'Union européenne Logistique Secteur

Comprendre le paysage des menaces est la première étape vers le renforcement de la résilience. Les types d'attaques les plus courants sont les suivants

- Phishing et ingénierie sociale: Tromper les employés pour qu'ils révèlent leurs informations d'identification ou téléchargent des logiciels malveillants.

- Ransomware: Chiffrer les systèmes et exiger le paiement de la restauration des données

- Déni de service distribué (DDoS): Les plates-formes logistiques sont surchargées et provoquent des temps d'arrêt

- Attaques contre la chaîne d'approvisionnement: Ouvrir une brèche dans un partenaire tiers pour accéder à l'ensemble du réseau

- Exploitation de l'IdO: Pirater des capteurs intelligents vulnérables ou des dispositifs de suivi pour manipuler ou voler des données.

Dans un exemple notable, un géant mondial du transport maritime a subi une attaque de ransomware en 2017. Le coût estimé à plus de $300 millions d'euros de pertes de revenus et de frais de recouvrement.

4. Comment protéger les données sensibles dans les chaînes d'approvisionnement numériques ?

La cybersécurité dans le domaine de la logistique nécessite une une stratégie proactive à plusieurs niveaux qui comprend la technologie, les processus et les personnes. Voici comment les entreprises peuvent protéger leurs chaînes d'approvisionnement numériques :

A. Mettre en œuvre des contrôles d'accès rigoureux

Utilisation l'authentification multifactorielle (AMF) et les contrôles d'accès basés sur les rôles pour s'assurer que seuls les utilisateurs autorisés peuvent accéder aux systèmes et aux données sensibles.

B. Chiffrer les données en transit et au repos

Appliquer chiffrement de bout en bout pour toutes les données circulant dans la chaîne d'approvisionnement, qu'il s'agisse d'informations sur le suivi des expéditions, de contrats avec les fournisseurs ou de transactions financières.

C. Mettre à jour et corriger régulièrement les systèmes

Maintenir un solide programme de gestion des correctifs afin de remédier rapidement aux vulnérabilités des logiciels. Les systèmes obsolètes sont des cibles de choix pour les cybercriminels.

D. Surveiller les réseaux en temps réel

Déployer Gestion des informations et des événements de sécurité (SIEM) et des systèmes de détection d'intrusion pour surveiller le trafic sur le réseau, détecter les anomalies et répondre aux menaces en temps réel.

E. Vet les partenaires tiers

Les fournisseurs tiers doivent répondre à des normes de sécurité strictes. Effectuer régulièrement des évaluations des risques et audits de tous les partenaires de la chaîne d'approvisionnement.

F. Former les employés

Investir dans le régulier sensibilisation à la cybersécurité. Les employés doivent être en mesure de reconnaître les tentatives d'hameçonnage, de respecter les politiques de sécurisation des mots de passe et de comprendre les protocoles de signalement.

G. Élaborer un plan de réponse aux incidents

Préparez-vous au pire avec un plan de réponse et de récupération en cas d'incident. Plus vous pouvez détecter, contenir et récupérer rapidement une attaque, moins elle causera de dégâts.

5. Le rôle des pays émergents Technologies

Les nouveaux outils transforment la cybersécurité dans les chaînes d'approvisionnement :

- Blockchain offre un enregistrement des données infalsifiable et une meilleure traçabilité

- IA et apprentissage automatique aider à détecter les comportements anormaux et les violations potentielles

- Architecture de confiance zéro (ZTA) garantit qu'aucun utilisateur ou système n'est fiable par défaut, ce qui réduit les mouvements latéraux au sein du réseau

Ces technologies, associées à une gouvernance solide, peuvent considérablement améliorer la cybersécurité dans l'ensemble du secteur de la logistique.

6. Conclusion : Une chaîne d'approvisionnement sûre est un avantage concurrentiel

La transformation numérique de la logistique apporte des avantages massifs - livraison plus rapide, visibilité en temps réel et contrôle plus intelligent des stocks. Mais elle nécessite également un investissement parallèle dans cybersécurité.

La protection des données sensibles n'est pas seulement une question de conformité : il s'agit d'assurer la continuité, la confiance et la compétitivité à long terme. Les entreprises qui sécurisent de manière proactive leurs chaînes d'approvisionnement numériques pourront non seulement mieux résister aux perturbations, mais aussi nouer des relations plus solides avec leurs partenaires et leurs clients.

Dans le monde hyperconnecté d'aujourd'hui, une sécurité chaîne d'approvisionnement n'est plus une fonction d'arrière-guichet, c'est une défense de première ligne..

Aperçu de l'industrie

nouvelles via la boîte de réception

Nulla turp dis cursus. Integer liberos euismod pretium faucibua